Cách Xem VPN Của Bạn Có Làm Rò Rỉ Thông Tin Cá ... - TheFastCode

Có thể bạn quan tâm

Nhiều người sử dụng Mạng riêng ảo (VPN) để che giấu danh tính của họ, mã hóa thông tin liên lạc của họ hoặc duyệt web từ một vị trí khác. Tất cả những mục tiêu đó có thể sụp đổ nếu thông tin thực của bạn bị rò rỉ qua một lỗ hổng bảo mật, điều này phổ biến hơn bạn nghĩ. Hãy xem cách xác định và vá những chỗ rò rỉ đó.

Cách xảy ra rò rỉ VPN

Các khái niệm cơ bản về cách sử dụng VPN khá đơn giản: Bạn cài đặt một gói phần mềm trên máy tính, thiết bị của mình, hoặc bộ định tuyến (hoặc sử dụng phần mềm VPN tích hợp của nó). Phần mềm này nắm bắt tất cả lưu lượng mạng của bạn và chuyển hướng nó, thông qua một đường hầm được mã hóa, đến một điểm thoát từ xa. Với thế giới bên ngoài, tất cả lưu lượng truy cập của bạn dường như đến từ điểm ở xa đó chứ không phải vị trí thực của bạn. Điều này rất tốt cho quyền riêng tư (nếu bạn muốn đảm bảo không ai giữa thiết bị của bạn và máy chủ thoát có thể thấy những gì bạn đang làm), điều này thật tuyệt vời cho tính năng nhảy qua đường viền ảo (như xem các dịch vụ phát trực tuyến của Hoa Kỳ ở Úc ) và đó là một cách tổng thể tuyệt vời để che giấu danh tính của bạn trực tuyến.

LIÊN QUAN: VPN là gì và tại sao tôi cần một VPN?

Tuy nhiên, bảo mật máy tính và quyền riêng tư vĩnh viễn là trò chơi mèo vờn chuột. Không có hệ thống nào là hoàn hảo và theo thời gian các lỗ hổng được phát hiện có thể ảnh hưởng đến bảo mật của bạn – và hệ thống VPN cũng không ngoại lệ. Dưới đây là ba cách chính VPN của bạn có thể làm rò rỉ thông tin cá nhân của bạn.

Các giao thức sai sót và lỗi

Vào năm 2014, lỗi Heartbleed được công bố rộng rãi đã được chứng minh là làm rò rỉ danh tính của người dùng VPN . Đầu năm 2015, một lỗ hổng trình duyệt web đã được phát hiện cho phép bên thứ ba đưa ra yêu cầu trình duyệt web tiết lộ địa chỉ IP thực của người dùng (phá vỡ sự xáo trộn mà dịch vụ VPN cung cấp).

Lỗ hổng này, một phần của giao thức giao tiếp WebRTC, vẫn chưa được vá hoàn toàn và các trang web bạn kết nối vẫn có thể truy cập vào, ngay cả khi ở sau VPN, thăm dò ý kiến trình duyệt của bạn và lấy địa chỉ thực của bạn. Vào cuối năm 2015, một ít phổ biến hơn (nhưng vẫn có vấn đề) lỗ hổng bảo mật đã được phát hiện trong đó người dùng trên cùng một dịch vụ VPN có thể vạch mặt những người dùng khác.

Những loại lỗ hổng này là tồi tệ nhất vì chúng không thể dự đoán, các công ty chậm vá chúng và bạn cần phải là một người tiêu dùng có hiểu biết để đảm bảo nhà cung cấp VPN của bạn đang đối phó với các mối đe dọa mới và đã biết một cách thích hợp. Không hơn không kém, khi chúng được phát hiện, bạn có thể thực hiện các bước để bảo vệ mình (như chúng tôi sẽ nêu rõ sau đây).

Rò rỉ DNS

Tuy nhiên, ngay cả khi không có lỗi và lỗi bảo mật hoàn toàn, vẫn luôn có vấn đề về rò rỉ DNS (có thể phát sinh do lựa chọn cấu hình mặc định của hệ điều hành kém, lỗi người dùng hoặc lỗi nhà cung cấp VPN). Máy chủ DNS phân giải các địa chỉ thân thiện với con người mà bạn sử dụng (như www.facebook.com) thành các địa chỉ thân thiện với máy (như 173.252.89.132). Nếu máy tính của bạn sử dụng máy chủ DNS khác với vị trí của VPN, máy tính đó có thể cung cấp thông tin về bạn.

Rò rỉ DNS không tệ như rò rỉ IP, nhưng chúng vẫn có thể làm mất đi vị trí của bạn. Ví dụ, nếu rò rỉ DNS của bạn cho thấy máy chủ DNS của bạn thuộc về một ISP nhỏ, thì nó sẽ thu hẹp đáng kể danh tính của bạn và có thể nhanh chóng xác định vị trí địa lý của bạn.

Bất kỳ hệ thống nào cũng có thể dễ bị rò rỉ DNS, nhưng Windows đã từng là một trong những lỗi nặng nhất do cách hệ điều hành xử lý các yêu cầu và giải pháp DNS. Trên thực tế, việc xử lý DNS của Windows 10 với VPN kém đến mức bộ phận bảo mật máy tính của Bộ An ninh Nội địa, Nhóm sẵn sàng khẩn cấp máy tính của Hoa Kỳ, thực sự đã ban hành một bản tóm tắt về việc kiểm soát các yêu cầu DNS vào tháng 8 năm 2015 .

Rò rỉ IPv6

LIÊN QUAN: Bạn vẫn đang sử dụng IPv6? Bạn Có Nên Quan Tâm Không?

Cuối cùng, giao thức IPv6 có thể gây ra rò rỉ có thể làm mất vị trí của bạn và cho phép các bên thứ ba theo dõi chuyển động của bạn trên Internet. Nếu bạn không quen với IPv6, kiểm tra trình giải thích của chúng tôi ở đây – Về cơ bản đây là thế hệ địa chỉ IP tiếp theo và giải pháp cho thế giới đang hết địa chỉ IP khi số lượng người (và các sản phẩm được kết nối internet của họ) tăng vọt.

Mặc dù IPv6 rất tốt để giải quyết vấn đề đó, nhưng hiện tại, nó không quá tuyệt vời đối với những người lo lắng về quyền riêng tư.

Tóm lại: một số nhà cung cấp VPN chỉ xử lý các yêu cầu IPv4 và bỏ qua các yêu cầu IPv6. Nếu cấu hình mạng cụ thể và ISP của bạn được nâng cấp để hỗ trợ IPv6 nhưng VPN của bạn không xử lý các yêu cầu IPv6, bạn có thể rơi vào trường hợp bên thứ ba có thể thực hiện các yêu cầu IPv6 tiết lộ danh tính thực của bạn (vì VPN chỉ chuyển chúng một cách mù quáng đến mạng cục bộ / máy tính của bạn, nơi sẽ trả lời yêu cầu một cách trung thực ).

Hiện tại, rò rỉ IPv6 là nguồn dữ liệu bị rò rỉ ít đe dọa nhất. Thế giới chấp nhận IPv6 chậm đến mức, trong hầu hết các trường hợp, ISP của bạn kéo chân họ thậm chí hỗ trợ nó đang thực sự bảo vệ bạn trước vấn đề. Tuy nhiên, bạn nên nhận thức được vấn đề tiềm ẩn và chủ động phòng tránh.

Cách kiểm tra rò rỉ

LIÊN QUAN: Sự khác biệt giữa VPN và Proxy là gì?

Vì vậy, tất cả những điều này để lại cho bạn, người dùng cuối, ở đâu khi nói đến bảo mật? Nó giúp bạn ở một vị trí mà bạn cần phải tích cực cảnh giác về kết nối VPN của mình và thường xuyên kiểm tra kết nối của chính bạn để đảm bảo nó không bị rò rỉ. Tuy nhiên, đừng hoảng sợ: chúng tôi sẽ hướng dẫn bạn toàn bộ quá trình kiểm tra và vá các lỗ hổng đã biết.

Kiểm tra rò rỉ là một việc khá đơn giản - mặc dù việc vá chúng, như bạn sẽ thấy trong phần tiếp theo, phức tạp hơn một chút. Internet có rất nhiều người có ý thức về bảo mật và không thiếu các tài nguyên trực tuyến để hỗ trợ bạn kiểm tra các lỗ hổng kết nối.

Lưu ý: Mặc dù bạn có thể sử dụng các bài kiểm tra rò rỉ này để kiểm tra xem trình duyệt web được ủy quyền của bạn có bị rò rỉ thông tin hay không, proxy là một con thú hoàn toàn khác với VPN và không nên được coi là một công cụ bảo mật an toàn.

Bước một: Tìm IP cục bộ của bạn

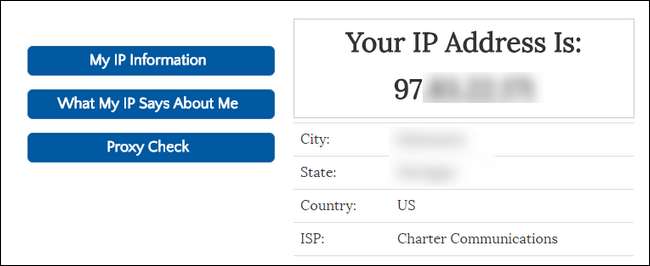

Trước tiên, hãy xác định địa chỉ IP thực của kết nối internet cục bộ của bạn là gì. Nếu bạn đang sử dụng kết nối gia đình, đây sẽ là địa chỉ IP được Nhà cung cấp dịch vụ Internet (ISP) cung cấp cho bạn. Ví dụ: nếu bạn đang sử dụng Wi-Fi ở sân bay hoặc khách sạn, thì đó sẽ là địa chỉ IP của của chúng ISP. Bất kể, chúng tôi cần phải tìm ra kết nối trần từ vị trí hiện tại của bạn đến Internet lớn hơn trông như thế nào.

Bạn có thể tìm thấy địa chỉ IP thực của mình bằng cách tắt tạm thời VPN. Ngoài ra, bạn có thể lấy một thiết bị trên cùng một mạng không được kết nối với VPN. Sau đó, chỉ cần truy cập một trang web như WhatIsMyIP.com để xem địa chỉ IP công cộng của bạn.

Hãy ghi lại địa chỉ này, vì đây là địa chỉ bạn đừng muốn thấy cửa sổ bật lên trong thử nghiệm VPN mà chúng tôi sẽ tiến hành trong thời gian ngắn.

Bước hai: Chạy Kiểm tra Rò rỉ Đường cơ sở

Tiếp theo, ngắt kết nối VPN của bạn và chạy kiểm tra rò rỉ sau trên máy của bạn. Đúng vậy, chúng tôi đừng muốn VPN vừa chạy – trước tiên chúng ta cần lấy một số dữ liệu cơ bản.

Vì mục đích của chúng tôi, chúng tôi sẽ sử dụng IPLeak.net , vì nó đồng thời kiểm tra địa chỉ IP của bạn, nếu địa chỉ IP của bạn bị rò rỉ qua WebRTC và máy chủ DNS nào mà kết nối của bạn đang sử dụng.

Trong ảnh chụp màn hình ở trên, địa chỉ IP của chúng tôi và địa chỉ bị rò rỉ WebRTC của chúng tôi giống hệt nhau (mặc dù chúng tôi đã làm mờ chúng) –đó là địa chỉ IP được cung cấp bởi ISP địa phương của chúng tôi theo lần kiểm tra mà chúng tôi thực hiện trong bước đầu tiên của phần này.

Hơn nữa, tất cả các mục nhập DNS trong “Phát hiện địa chỉ DNS” ở dưới cùng khớp với cài đặt DNS trên máy của chúng tôi (chúng tôi đã thiết lập máy tính của mình để kết nối với máy chủ DNS của Google). Vì vậy, đối với thử nghiệm rò rỉ ban đầu của chúng tôi, mọi thứ đã được kiểm tra, vì chúng tôi không kết nối với VPN của mình.

Là bài kiểm tra cuối cùng, bạn cũng có thể kiểm tra xem máy của bạn có bị rò rỉ địa chỉ IPv6 với IPv6Leak.com . Như chúng tôi đã đề cập trước đó, mặc dù đây vẫn là một vấn đề hiếm gặp, nhưng bạn không bao giờ phải chủ động.

Bây giờ đã đến lúc bật VPN và chạy các thử nghiệm khác.

Bước 3: Kết nối với VPN của bạn và chạy lại kiểm tra rò rỉ

Bây giờ đã đến lúc kết nối với VPN của bạn. Bất kỳ quy trình nào VPN của bạn yêu cầu để thiết lập kết nối, bây giờ là lúc để chạy qua nó – khởi động chương trình của VPN, bật VPN trong cài đặt hệ thống của bạn hoặc bất cứ điều gì bạn thường làm để kết nối.

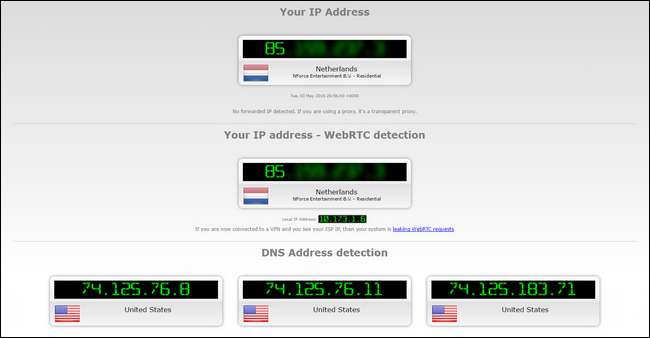

Sau khi nó được kết nối, đã đến lúc chạy lại kiểm tra rò rỉ. Lần này, chúng ta (hy vọng) sẽ thấy những kết quả hoàn toàn khác. Nếu mọi thứ hoạt động hoàn hảo, chúng tôi sẽ có một địa chỉ IP mới, không có rò rỉ WebRTC và một mục nhập DNS mới. Một lần nữa, chúng tôi sẽ sử dụng IPLeak.net:

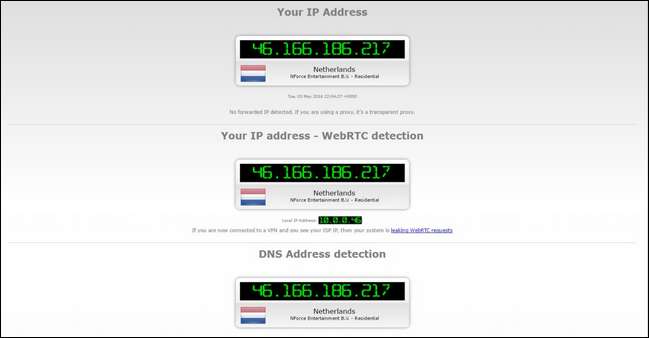

Trong ảnh chụp màn hình ở trên, bạn có thể thấy rằng VPN của chúng tôi đang hoạt động (vì địa chỉ IP của chúng tôi cho thấy chúng tôi được kết nối từ Hà Lan thay vì Hoa Kỳ) và cả địa chỉ IP được phát hiện của chúng tôi và địa chỉ WebRTC giống nhau (có nghĩa là chúng tôi không làm rò rỉ địa chỉ IP thực của mình qua lỗ hổng WebRTC).

Tuy nhiên, kết quả DNS ở dưới cùng hiển thị các địa chỉ giống như trước đây, đến từ Hoa Kỳ - có nghĩa là VPN của chúng tôi đang làm rò rỉ địa chỉ DNS của chúng tôi.

Đây không phải là ngày tận thế theo quan điểm bảo mật, trong trường hợp cụ thể này, vì chúng tôi đang sử dụng máy chủ DNS của Google thay vì máy chủ DNS của ISP. Nhưng nó vẫn xác định rằng chúng tôi đến từ Hoa Kỳ và nó vẫn chỉ ra rằng VPN của chúng tôi đang rò rỉ các yêu cầu DNS, điều này không tốt.

LƯU Ý: Nếu địa chỉ IP của bạn hoàn toàn không thay đổi, thì có thể đó không phải là “rò rỉ”. Thay vào đó, 1) VPN của bạn được định cấu hình không chính xác và hoàn toàn không kết nối hoặc 2) nhà cung cấp VPN của bạn đã hoàn toàn bỏ bóng bằng cách nào đó và bạn cần liên hệ với đường dây hỗ trợ của họ và / hoặc tìm một nhà cung cấp VPN mới.

Ngoài ra, nếu bạn đã chạy kiểm tra IPv6 trong phần trước và nhận thấy rằng kết nối của bạn phản hồi các yêu cầu IPv6, bạn cũng nên chạy lại kiểm tra IPv6 một lần nữa bây giờ để xem VPN của bạn đang xử lý các yêu cầu như thế nào.

Vì vậy, điều gì sẽ xảy ra nếu bạn phát hiện rò rỉ? Hãy nói về cách đối phó với chúng.

Làm thế nào để ngăn chặn rò rỉ

Mặc dù không thể dự đoán và ngăn chặn mọi lỗ hổng bảo mật có thể đi kèm, nhưng chúng tôi có thể dễ dàng ngăn chặn các lỗ hổng WebRTC, rò rỉ DNS và các vấn đề khác. Dưới đây là cách bảo vệ bản thân.

Sử dụng nhà cung cấp VPN có uy tín

LIÊN QUAN: Cách chọn dịch vụ VPN tốt nhất cho nhu cầu của bạn

Đầu tiên và quan trọng nhất, bạn nên sử dụng một nhà cung cấp VPN có uy tín giúp người dùng của họ luôn cập nhật những gì đang diễn ra trong thế giới bảo mật (họ sẽ làm bài tập về nhà để bạn không cần phải làm thế), và hành động trên thông tin đó để chủ động cắm lỗ (và thông báo cho bạn khi bạn cần thay đổi). Vì vậy, chúng tôi đặc biệt khuyên bạn nên StrongVPN –Một nhà cung cấp VPN tuyệt vời chúng tôi không chỉ đề xuất trước đây nhưng sử dụng chính chúng ta.

Muốn kiểm tra nhanh và nhanh để xem liệu nhà cung cấp VPN của bạn có uy tín từ xa hay không? Chạy tìm kiếm tên và từ khóa của họ như “WebRTC”, “cổng bị rò rỉ” và “rò rỉ IPv6”. Nếu nhà cung cấp của bạn không có bài đăng blog công khai hoặc tài liệu hỗ trợ thảo luận về những vấn đề này, bạn có thể không muốn sử dụng nhà cung cấp VPN đó vì họ không giải quyết và thông báo cho khách hàng của mình.

Tắt yêu cầu WebRTC

Nếu bạn đang sử dụng Chrome, Firefox hoặc Opera làm trình duyệt web của mình, bạn có thể tắt yêu cầu WebRTC để đóng rò rỉ WebRTC. Người dùng Chrome có thể tải xuống và cài đặt một trong hai tiện ích mở rộng của Chrome: Khối WebRTC hoặc là ScriptSafe . Cả hai đều sẽ chặn các yêu cầu WebRTC, nhưng ScriptSafe có thêm phần thưởng là chặn các tệp JavaScript, Java và Flash độc hại.

Người dùng Opera có thể, với một chỉnh sửa nhỏ , cài đặt các tiện ích mở rộng của Chrome và sử dụng các tiện ích mở rộng giống nhau để bảo vệ trình duyệt của họ. Người dùng Firefox có thể tắt chức năng WebRTC từ menu about: config. Chỉ loại about: config vào thanh địa chỉ của Firefox, nhấp vào nút "Tôi sẽ cẩn thận", sau đó cuộn xuống cho đến khi bạn thấy media.peerconnection.enabled mục nhập. Nhấp đúp vào mục nhập để chuyển nó thành “false”.

Sau khi áp dụng bất kỳ bản sửa lỗi nào ở trên, hãy xóa bộ nhớ cache của trình duyệt web của bạn và khởi động lại.

Cắm Rò rỉ DNS và IPv6

Việc cắm các rò rỉ DNS và IPv6 có thể là một sự phiền toái lớn hoặc rất dễ sửa chữa, tùy thuộc vào nhà cung cấp VPN mà bạn sử dụng. Trường hợp tốt nhất, bạn có thể chỉ cần nói với nhà cung cấp VPN của mình, thông qua cài đặt của VPN, để cắm các lỗ hổng DNS và IPv6, và phần mềm VPN sẽ xử lý tất cả các công việc nặng nhọc giúp bạn.

Nếu phần mềm VPN của bạn không cung cấp tùy chọn này (và khá hiếm khi tìm thấy phần mềm có thể thay mặt bạn sửa đổi máy tính theo cách như vậy), bạn sẽ cần đặt nhà cung cấp DNS của mình theo cách thủ công và tắt IPv6 ở cấp thiết bị. Tuy nhiên, ngay cả khi bạn có phần mềm VPN hữu ích sẽ thực hiện công việc nặng nhọc cho bạn, chúng tôi khuyên bạn nên đọc qua các hướng dẫn sau về cách thay đổi mọi thứ theo cách thủ công, để bạn có thể kiểm tra kỹ xem phần mềm VPN của mình có thực hiện các thay đổi chính xác hay không.

Chúng tôi sẽ trình bày cách thực hiện trên máy tính chạy Windows 10, cả hai vì Windows là hệ điều hành được sử dụng rất rộng rãi và bởi vì nó cũng bị rò rỉ một cách đáng kinh ngạc về mặt này (so với các hệ điều hành khác). Lý do Windows 8 và 10 bị rò rỉ là do sự thay đổi trong cách Windows xử lý lựa chọn máy chủ DNS.

Trong Windows 7 trở xuống, Windows sẽ chỉ sử dụng các máy chủ DNS mà bạn đã chỉ định theo thứ tự mà bạn đã chỉ định (hoặc nếu không, nó sẽ chỉ sử dụng những máy chủ được chỉ định ở cấp bộ định tuyến hoặc ISP). Bắt đầu với Windows 8, Microsoft đã giới thiệu một tính năng mới được gọi là “Độ phân giải được đặt tên đa ngôi nhà thông minh”. Tính năng mới này đã thay đổi cách Windows xử lý các máy chủ DNS. Công bằng mà nói, nó thực sự tăng tốc độ phân giải DNS cho hầu hết người dùng, nếu các máy chủ DNS chính chậm hoặc không phản hồi. Tuy nhiên, đối với người dùng VPN, nó có thể gây ra rò rỉ DNS, vì Windows có thể hoạt động trở lại trên các máy chủ DNS khác với máy chủ được VPN chỉ định.

Cách dễ dàng nhất để khắc phục điều đó trong Windows 8, 8.1 và 10 (cả phiên bản Home và Pro) là chỉ cần đặt máy chủ DNS theo cách thủ công cho tất cả các giao diện.

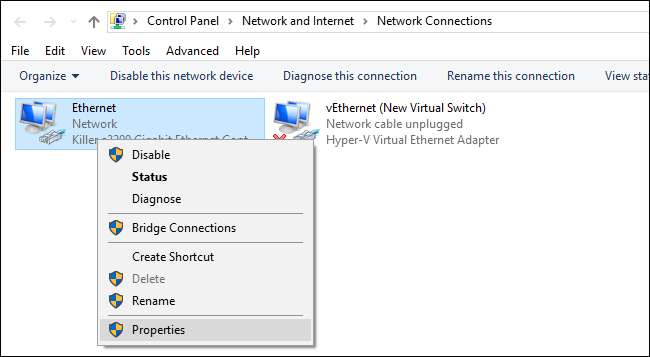

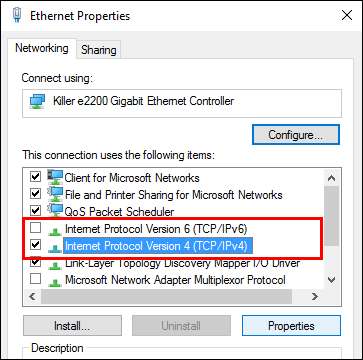

Để làm được điều đó, hãy mở “Kết nối mạng” qua Bảng điều khiển> Mạng và Internet> Kết nối mạng và nhấp chuột phải vào từng mục hiện có để thay đổi cài đặt cho bộ điều hợp mạng đó.

Đối với mỗi bộ điều hợp mạng, hãy bỏ chọn “Giao thức Internet Phiên bản 6”, để bảo vệ khỏi rò rỉ IPv6. Sau đó chọn “Giao thức Internet Phiên bản 4” và nhấp vào nút “Thuộc tính”.

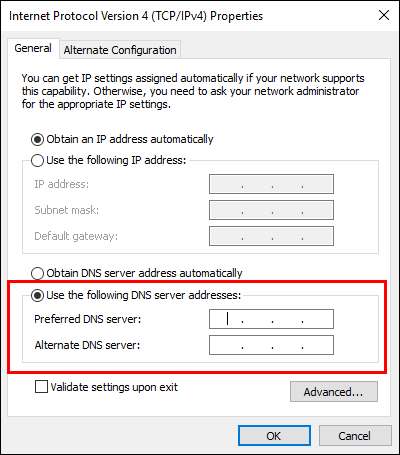

Trong menu thuộc tính, chọn “Sử dụng các địa chỉ máy chủ DNS sau”.

Trong các hộp DNS “Ưu tiên” và “Thay thế”, hãy nhập các máy chủ DNS bạn muốn sử dụng. Trường hợp tốt nhất là bạn sử dụng máy chủ DNS do dịch vụ VPN của bạn cung cấp cụ thể. Nếu VPN của bạn không có máy chủ DNS để bạn sử dụng, thay vào đó bạn có thể sử dụng các máy chủ DNS công cộng không được liên kết với vị trí địa lý hoặc ISP của bạn, chẳng hạn như máy chủ của OpenDNS, 208.67.222.222 và 208.67.220.220.

Lặp lại quy trình chỉ định địa chỉ DNS này cho mọi bộ điều hợp trên máy tính hỗ trợ VPN của bạn để đảm bảo Windows không bao giờ có địa chỉ DNS sai.

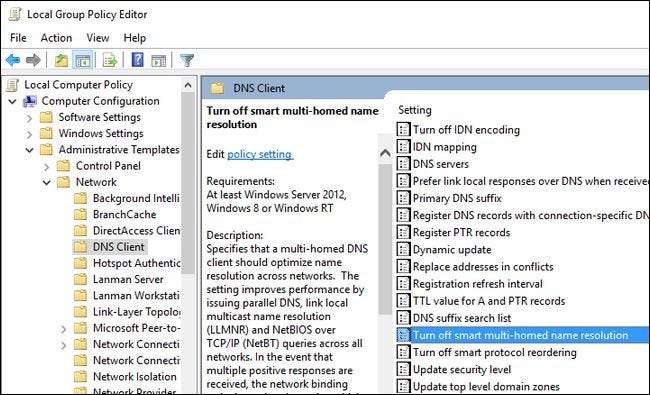

Người dùng Windows 10 Pro cũng có thể vô hiệu hóa toàn bộ tính năng Độ phân giải được đặt tên nhiều ngôi nhà thông minh thông qua Trình chỉnh sửa chính sách nhóm, nhưng chúng tôi khuyên bạn nên thực hiện các bước trên (trong trường hợp bản cập nhật trong tương lai bật lại tính năng này, máy tính của bạn sẽ bắt đầu rò rỉ dữ liệu DNS).

Để làm như vậy, hãy nhấn Windows + R để kéo hộp thoại chạy lên, nhập “gpedit.msc” để khởi chạy Local Group Policy Editor và điều hướng đến Mẫu quản trị> Mạng> DNS-Client. Tìm mục nhập “Tắt phân giải tên nhiều tầng thông minh”.

Nhấp đúp vào mục nhập và chọn “Bật”, sau đó nhấn nút “OK” (hơi phản trực giác, nhưng cài đặt là “tắt thông minh…” nên việc bật nó thực sự kích hoạt chính sách tắt chức năng). Một lần nữa, để nhấn mạnh, chúng tôi khuyên bạn nên chỉnh sửa thủ công tất cả các mục nhập DNS của mình để ngay cả khi thay đổi chính sách này không thành công hoặc bị thay đổi trong tương lai, bạn vẫn được bảo vệ.

Vì vậy, với tất cả những thay đổi này được ban hành, kiểm tra rò rỉ của chúng tôi bây giờ trông như thế nào?

Sạch sẽ như một lời nhắc nhở – địa chỉ IP của chúng tôi, kiểm tra rò rỉ WebRTC và địa chỉ DNS của chúng tôi đều trở lại như thuộc về nút thoát VPN của chúng tôi ở Hà Lan. Đối với phần còn lại của Internet, chúng tôi đến từ Vùng đất thấp.

Chơi trò chơi Điều tra viên riêng tư trên kết nối của riêng bạn không hẳn là một cách thú vị để dành một buổi tối, nhưng đó là một bước cần thiết để đảm bảo kết nối VPN của bạn không bị xâm phạm và rò rỉ thông tin cá nhân của bạn. Rất may với sự trợ giúp của các công cụ phù hợp và một VPN tốt, quá trình này diễn ra dễ dàng và thông tin IP và DNS của bạn được giữ riêng tư.

Từ khóa » Cách Xem Vpn

-

Cách Kiểm Tra VPN: Tìm Hiểu Các Cách Nhận Biết VPN Có Hoạt động.

-

Cách Kiểm Tra Xem VPN Trên Máy Tính Có đang Hoạt động Hay Không?

-

Kiểm Tra VPN - VPN Testing

-

Cách Kiểm Tra Xem Kết Nối VPN Của Bạn Có Thực Sự được Mã Hóa ...

-

Để Lộ IP- Cách Kiểm Tra VPN Của Bạn Có Thực Sự Hoạt động

-

Cách Tìm Hiểu Xem VPN Của Bạn Có đang Hoạt động Như Bình ...

-

Cách Kiểm Tra Xem VPN Có Hoạt động Không

-

Làm Cách Nào để Kiểm Tra Xem VPN Của Tôi Có Bị Rò Rỉ địa Chỉ IP Của ...

-

Kết Nối Vpn Trong Công Windows - Microsoft Support

-

Cách Kiểm Tra Kết Nối VPN để Xem Thông Tin Cá Nhân Có Bị Rò Rỉ Ra Ngoài

-

Cách Kiểm Tra Kết Nối VPN đã được Mã Hóa Hay Chưa - Thủ Thuật

-

VPN Là Gì Và Hướng Dẫn Cách Sử Dụng VPN Trên Máy Tính ?

-

Cách Kiểm Tra Xem VPN Của Bạn Có đang Hoạt động Hay Không

-

Cách Kiểm Tra Xem VPN Của Bạn đang Hoạt động (và Phát Hiện Rò Rỉ ...