[Security For Website PHP - Mysql] Bài 1: Module Chống SQL Injection

Có thể bạn quan tâm

- Tin Tức Tin tức An ninh mạng Bản tin WhiteHat

- Thành viên

- Có gì mới

- Video

- Wargame

- Vinh Danh

Tìm kiếm

Toàn bộ Chủ đề Diễn đàn này This thread Chỉ tìm trong tiêu đề Tìm Tìm nâng cao…- Hoạt động gần đây

- Đăng ký

CỘNG ĐỒNG AN NINH MẠNG VIỆT NAM

@ 2009 - 2021 Bkav Corporation

Install the app Install- Thảo luận

- Web Security

- Bắt đầu luongtankhang123

- Ngày bắt đầu 20/12/2015

luongtankhang123

W-------

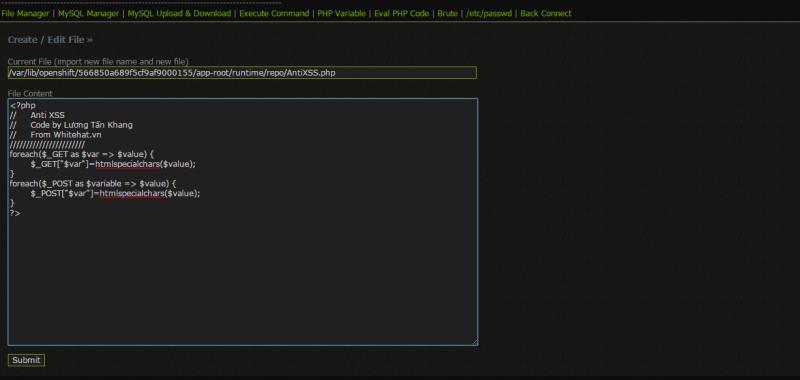

02/07/2013 14 47 bài viết [Security for Website PHP - Mysql] Bài 1: Module chống SQL Injection Xin chào mọi người, Hôm nay mình sẽ bắt đầu chuỗi bài viết nói về việc bảo mật cho website chạy dưới nền tảng PHP và Mysql. Đây là những kinh nghiệm mình đúc kết được từ sau nhiều lần bị hack và nhiều lần hack được người ta Vậy là đã hoàn thành! III. Đối với các website phát triển trên nền tảng mã nguồn mở Joomla, Wordpress,... Đối với loại này các bạn cũng làm tương tự, đây là danh sách path cho các bạn chưa biết - Vbulletin: path/includes/config.php - Mybb: path/inc/config.php - Joomla: path/configuration.php - Word-Press: path/wp-config.php - Ibp: path/conf_global.php - Php-fusion: path/config.php - Smf: Path/Settings.php - Nuke: path/config.php - Xoops: path/mainfile.php - Zen Cart Path/includes/configure.php - path/setidio: path/datas/config.php - Datalife Engine: path/engine/data/config.php - Phpbb: Path/config.php - Wordpress: path/wp-config.php - Seditio: path/datas/config.php - Drupal: path/sites/default/settings.php - Discuz path/config/config_ucenter.php - Bo-Blog path/data/config.php Mong mọi người góp ý phát triển! [h=2][Security for Website PHP - Mysql] Bài 2: Module chống XSS[/h] Chỉnh sửa lần cuối bởi người điều hành: 20/12/2015 Up Do hồi nãy có tí sai sót Comment Cảm ơn bạn luongtankhang123 về loạt bài mới chia sẻ. (y) Comment Bạn phải đăng nhập hoặc đăng ký để phản hồi tại đây. Bài viết liên quan

Vậy là đã hoàn thành! III. Đối với các website phát triển trên nền tảng mã nguồn mở Joomla, Wordpress,... Đối với loại này các bạn cũng làm tương tự, đây là danh sách path cho các bạn chưa biết - Vbulletin: path/includes/config.php - Mybb: path/inc/config.php - Joomla: path/configuration.php - Word-Press: path/wp-config.php - Ibp: path/conf_global.php - Php-fusion: path/config.php - Smf: Path/Settings.php - Nuke: path/config.php - Xoops: path/mainfile.php - Zen Cart Path/includes/configure.php - path/setidio: path/datas/config.php - Datalife Engine: path/engine/data/config.php - Phpbb: Path/config.php - Wordpress: path/wp-config.php - Seditio: path/datas/config.php - Drupal: path/sites/default/settings.php - Discuz path/config/config_ucenter.php - Bo-Blog path/data/config.php Mong mọi người góp ý phát triển! [h=2][Security for Website PHP - Mysql] Bài 2: Module chống XSS[/h] Chỉnh sửa lần cuối bởi người điều hành: 20/12/2015 Up Do hồi nãy có tí sai sót Comment Cảm ơn bạn luongtankhang123 về loạt bài mới chia sẻ. (y) Comment Bạn phải đăng nhập hoặc đăng ký để phản hồi tại đây. Bài viết liên quan - Ngày bắt đầu 13/05/2021

- 5

- Ngày bắt đầu 18/07/2017

- 1

- Ngày bắt đầu 02/03/2017

- 0

- Ngày bắt đầu 21/12/2015

- 0

- Ngày bắt đầu 20/12/2015

- 0

Từ khóa » Chống Sql Injection Php

-

Kỹ Thuật Tấn Công SQL Injection Và Cách Phòng Chống Trong Php

-

SQL INJECTION VÀ CÁCH PHÒNG CHỐNG - Viblo

-

Lỗi SQL Injection Và Cách Phòng Chống

-

How Can I Prevent SQL Injection In PHP? - Stack Overflow

-

Cách Hacker Tấn Công Vào Hệ Thống Bằng Cách Sử Dụng SQL ...

-

SQL Injection - Manual - PHP

-

Top 15 Chống Sql Injection Php

-

SQL Injection Là Gì? Tìm Hiểu Về 3 Loại SQL Injection - Vietnix

-

SQL Injection Là Gì? Cách Giảm Thiểu Và Phòng Ngừa SQL ... - TopDev

-

Chống Sql Injection Cho Php | Blogdongnai | Chia Sẻ Kiến Thức Và ...

-

[Wordpress] Ngăn Chặn Tấn Công SQL Injection

-

Laravel SQL Injection: Mức độ Nguy Hiểm Và Cách Phòng Tránh

-

How To Prevent SQL Injection In PHP ? - GeeksforGeeks