Web9: Các Kiểu Khai Thác XSS – Phần 2: Stored XSS

Có thể bạn quan tâm

- Tin Tức Tin tức An ninh mạng Bản tin WhiteHat

- Thành viên

- Có gì mới

- Video

- Wargame

- Vinh Danh

Tìm kiếm

Toàn bộ Chủ đề Diễn đàn này This thread Chỉ tìm trong tiêu đề Tìm Tìm nâng cao…- Hoạt động gần đây

- Đăng ký

CỘNG ĐỒNG AN NINH MẠNG VIỆT NAM

@ 2009 - 2021 Bkav Corporation

Install the app Install- Thảo luận

- Web Security

- Bắt đầu ping

- Ngày bắt đầu 10/06/2014

ping

VIP Members

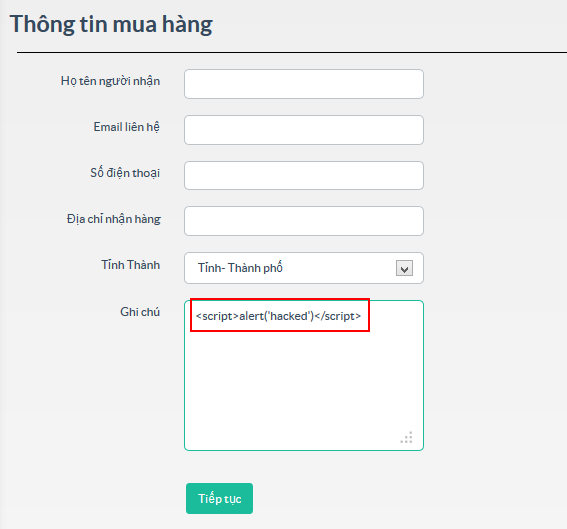

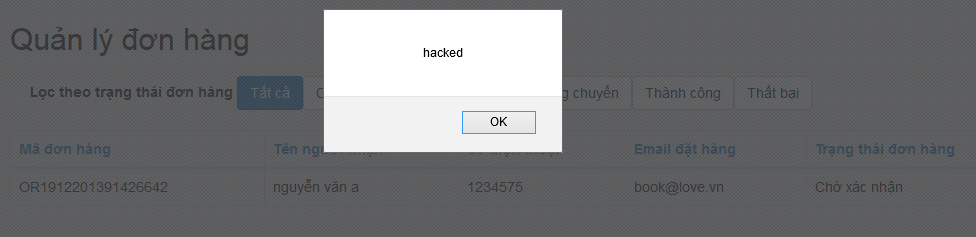

19/06/2013 58 101 bài viết Web9: Các kiểu khai thác XSS – Phần 2: Stored XSS Trong bài trước, tôi đã giới thiệu qua về lỗi XSS(Cross Site Scripting) và hướng khai thác thực tế của XSS Reflected. Có một thể loại khác của XSS được xem là nguy hiểm hơn, Stored XSS. Khác với Reflected tấn công trực tiếp vào một số nạn nhân mà hacker nhắm đến, Stored XSS hướng đến nhiều nạn nhân hơn. Lỗi này xảy ra khi ứng dụng web không kiểm tra kỹ lưỡng dữ liệu đầu vào trước khi lưu vào cơ sở dữ liệu(ở đây tôi dùng khái niệm này để chỉ database, file hay những khu vực khác lưu trữ dữ liệu của ứng dụng web). Với kỹ thuật Stored XSS , hacker không khai thác trực tiếp mà phải thực hiện tối thiểu qua 2 bước. Đầu tiên hacker thông qua các điểm đầu vào(form, input, textarea...) không lọc kỹ để chèn vào CSDL các đoạn mã nguy hiểm. Tiếp theo, Khi người dùng truy cập vào ứng dụng web và thực hiện các thao tác liên quan đến dữ liệu được lưu này,đoạn mã của hacker sẽ được thực thi trên trình duyệt người dùng.

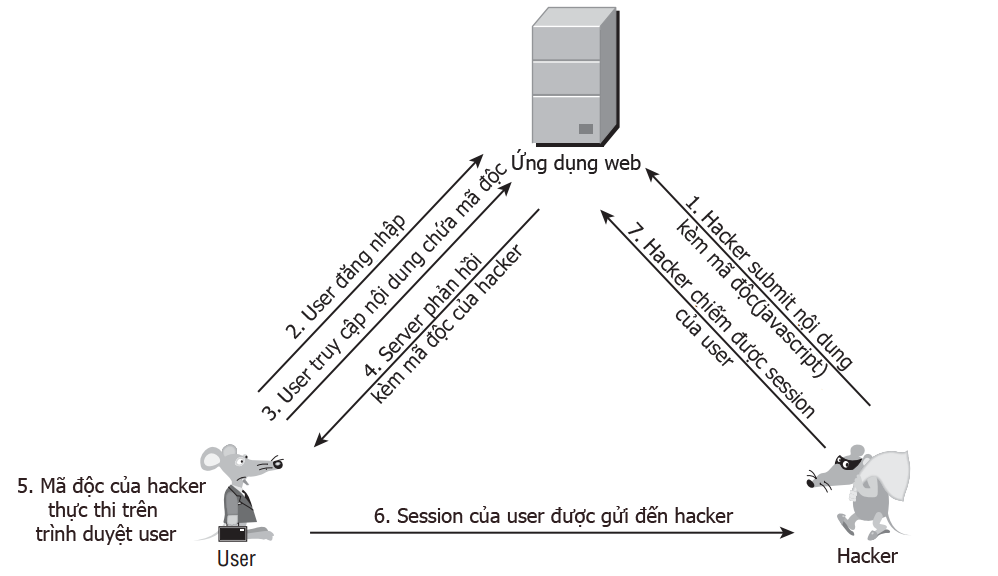

Tiếp theo, Khi người dùng truy cập vào ứng dụng web và thực hiện các thao tác liên quan đến dữ liệu được lưu này,đoạn mã của hacker sẽ được thực thi trên trình duyệt người dùng.  Đến đây hacker coi như đã đạt được mục đích của mình. Vì lí do này mà kỹ thuật Stored XSS còn được gọi là second-order XSS. Kịch bản khai thác được mô tả như hình sau:

Đến đây hacker coi như đã đạt được mục đích của mình. Vì lí do này mà kỹ thuật Stored XSS còn được gọi là second-order XSS. Kịch bản khai thác được mô tả như hình sau:  Reflected XSS và Stored XSS có 2 sự khác biệt lớn trong quá trình tấn công.

Reflected XSS và Stored XSS có 2 sự khác biệt lớn trong quá trình tấn công. - Thứ nhất, để khai thác Reflected XSS, hacker phải lừa được nạn nhân truy cập vào URL của mình. Còn Stored XSS không cần phải thực hiện việc này, sau khi chèn được mã nguy hiểm vào CSDL của ứng dụng, hacker chỉ việc ngồi chờ nạn nhân tự động truy cập vào. Với nạn nhân, việc này là hoàn toàn bình thường vì họ không hề hay biết dữ liệu mình truy cập đã bị nhiễm độc.

- Thứ 2, mục tiêu của hacker sẽ dễ dàng đạt được hơn nếu tại thời điểm tấn công nạn nhân vẫn trong phiên làm việc(session) của ứng dụng web. Với Reflected XSS, hacker có thể thuyết phục hay lừa nạn nhân đăng nhập rồi truy cập đến URL mà hắn ta cung cấp để thực thi mã độc. Nhưng Stored XSS thì khác, vì mã độc đã được lưu trong CSDL Web nên bất cứ khi nào người dùng truy cập các chức năng liên quan thì mã độc sẽ được thực thi, và nhiều khả năng là những chức năng này yêu cầu phải xác thực(đăng nhập) trước nên hiển nhiên trong thời gian này người dùng vẫn đang trong phiên làm việc.

- Ngày bắt đầu 10/09/2021

- 7

- Ngày bắt đầu 14/07/2021

- 2

- Ngày bắt đầu 29/05/2021

- 0

- Ngày bắt đầu 30/04/2020

- 0

- Ngày bắt đầu 31/08/2019

- 0

- Ngày bắt đầu 08/07/2019

- 0

Từ khóa » Khai Thác Lỗi Xss

-

Lỗ Hổng XSS Và Demo Khai Thác Lỗ Hổng XSS - Viblo

-

Kỹ Thuật Tấn Công XSS Và Cách Ngăn Chặn - Viblo

-

Các Kiểu Khai Thác XSS - Phần 1: Reflected XSS - SecurityDaily.NET

-

Khai Thác Lỗi XSS Trong WordPress | CyStack Security

-

Khai Thác Lỗi XSS Thế Nào? - Juno_okyo

-

XSS Là Gì? Tầm Nguy Hiểm Và Cách Khắc Phục Lỗ Hổng XSS

-

Các Kiểu Khai Thác Lỗ Hổng XSS - Tấn Công Web Bằng Javascript

-

Lỗ Hổng XSS – Tấn Công Lấy Cắp Phiên đăng Nhập Của Người Dùng

-

Kiến Thức Cơ Bản Về Cross-Site Scripting (XSS): Lỗ Hổng Thú Vị Mới ...

-

Web8: Các Kiểu Khai Thác XSS - Phần 2: Stored XSS

-

Tìm Hiểu Về Lỗ Hổng Cross-Site Scripting - FLINTERS Developer's Blog

-

Khai Thác Lỗ Hổng CSRF Và XSS Trên BWAPP By Kimhuent

-

Lỗi Xss Là Gì ? Làm Sao Để Khắc Phục Nó Các Kiểu Khai Thác Xss

-

Khai Thác Lỗ Hổng CSRF Và XSS Trên BWAP - Tài Liệu Text - 123doc