Chứng Chỉ X.509 Là Gì?

Có thể bạn quan tâm

X, 509 là một định dạng chuẩn cho chứng chỉ khóa công khai, các tài liệu kỹ thuật số liên kết an toàn các cặp khóa mật mã với các danh tính như trang web, cá nhân hoặc tổ chức.

Được giới thiệu lần đầu tiên vào năm 1988 cùng với tiêu chuẩn X.500 cho các dịch vụ thư mục điện tử, X.509 đã được điều chỉnh để sử dụng internet bởi Cơ sở hạ tầng khóa công khai của IETF (X.509) (PKIX) nhóm làm việc. RFC 5280 cấu hình chứng chỉ X.509 v3, danh sách thu hồi chứng chỉ X.509 v2 (CRL) và mô tả thuật toán để xác thực đường dẫn chứng chỉ X.509.

Các bản cập nhật gần đây cho việc xử lý chứng chỉ X.509 bao gồm RFC 9618 (Tháng 2024 năm XNUMX), cập nhật thuật toán xác thực chính sách chứng chỉ để giải quyết các lỗ hổng từ chối dịch vụ tiềm ẩn và cải thiện hiệu quả xử lý.

Các ứng dụng phổ biến của chứng chỉ X.509 bao gồm:

- SSL /TLS và HTTPS để duyệt web xác thực và mã hóa

- Email đã ký và được mã hóa thông qua S/MIME giao thức

- Ký mã

- Ký văn bản

- Xác thực ứng dụng khách

- ID điện tử do chính phủ cấp

ORDER NOW

- Cặp khóa và chữ ký

- Trường chứng chỉ và phần mở rộng

- Chuỗi chứng chỉ

- Thời hạn hiệu lực của chứng chỉ

- Thu hồi

- Danh sách thu hồi chứng chỉ (CRL)

- Kiểm tra thu hồi hiện đại

- X.509 Câu hỏi thường gặp

- Bài viết này hữu ích không?

Cặp khóa và chữ ký

Bất kể (các) ứng dụng dự định của nó, mỗi chứng chỉ X.509 bao gồm một khóa công khai, chữ ký sốvà thông tin về cả danh tính liên quan đến chứng chỉ và việc cấp nó cơ quan cấp chứng chỉ (CA):

- khóa công khai là một phần của cặp chìa khóa bao gồm một khóa cá nhân (private key). Khóa riêng được giữ an toàn và khóa chung được bao gồm trong chứng chỉ. Cặp khóa công khai / riêng tư này:

- Cho phép chủ sở hữu khóa riêng để ký điện tử các tài liệu; những chữ ký này có thể được xác nhận bởi bất kỳ ai có khóa công khai tương ứng.

- Cho phép bên thứ ba gửi tin nhắn được mã hóa bằng khóa công khai, chỉ có chủ sở hữu khóa riêng mới có thể giải mã được.

- A chữ ký số là một hàm băm được mã hóa (một bản tóm tắt có độ dài cố định) của một tài liệu đã được mã hóa bằng khóa riêng. Khi chứng chỉ X.509 được ký bởi CA đáng tin cậy công khai, chẳng hạn như SSL.com, chứng chỉ có thể được bên thứ ba sử dụng để xác minh danh tính của pháp nhân trình bày nó.Lưu ý: Không phải tất cả các ứng dụng của chứng chỉ X.509 đều yêu cầu sự tin cậy của công chúng. Ví dụ: một công ty có thể phát hành chứng chỉ tin cậy riêng của mình để sử dụng nội bộ. Để biết thêm thông tin, vui lòng đọc bài viết của chúng tôi trên Riêng tư so với công cộng PKI.

- Mỗi chứng chỉ X.509 bao gồm các trường chỉ định Tiêu đề, phát hành CAvà các thông tin cần thiết khác, chẳng hạn như chứng chỉ phiên bản và thời hạn hiệu lực. Ngoài ra, chứng chỉ v3 chứa một bộ mở rộng xác định các thuộc tính như cách sử dụng khóa được chấp nhận và các đặc điểm nhận dạng bổ sung để liên kết một cặp khóa.

Trường chứng chỉ và phần mở rộng

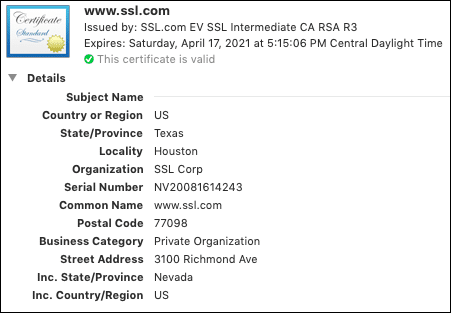

Để xem lại nội dung của chứng chỉ X.509 điển hình trong tự nhiên, chúng tôi sẽ kiểm tra SSL / của www.ssl.comTLS chứng chỉ, như được hiển thị trong Google Chrome. (Bạn có thể kiểm tra tất cả những điều này trong trình duyệt của riêng bạn cho bất kỳ trang web HTTPS nào bằng cách nhấp vào khóa ở phía bên trái của thanh địa chỉ.)

- Nhóm chi tiết đầu tiên bao gồm thông tin về Tiêu Đề, bao gồm tên và địa chỉ của công ty và Tên gọi chung (hoặc Tên miền đủ điều kiện) của trang web mà chứng chỉ được dự định bảo vệ. (Lưu ý: các serial Number hiển thị trong trường chủ đề này là số nhận dạng doanh nghiệp Nevada, không phải số sê-ri của chính chứng chỉ.)

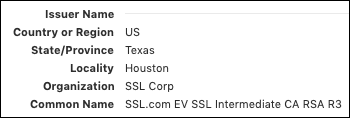

- Cuộn xuống, chúng tôi bắt gặp thông tin về Tổ chức phát hành. Không phải ngẫu nhiên, trong trường hợp này, Cơ quan là “SSL Corp” cho cả chủ thể và nhà phát hành, nhưng nhà phát hành Tên gọi chung là tên của chứng chỉ CA đang phát hành chứ không phải là URL.

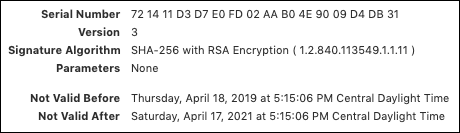

- Bên dưới Nhà phát hành, chúng tôi thấy chứng chỉ của serial Number (một số nguyên dương xác định duy nhất chứng chỉ), Phiên bản X.509 (3), Thuật toán chữ kývà ngày chỉ định chứng chỉ Thời gian hiệu lực.

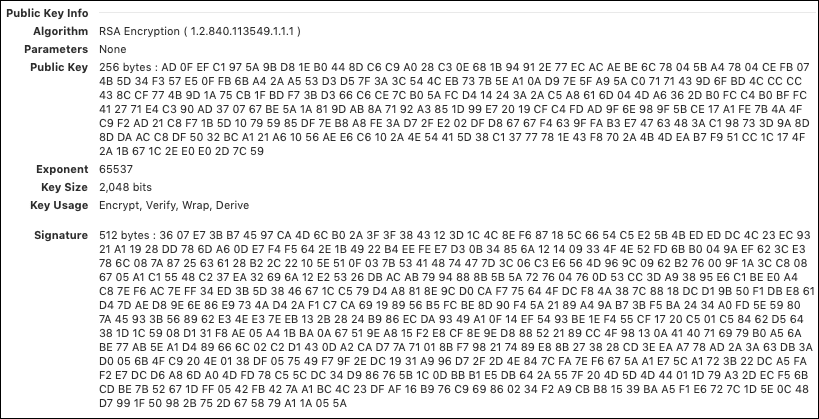

- Tiếp theo, chúng tôi đến chính công, Chữ kývà thông tin liên quan.

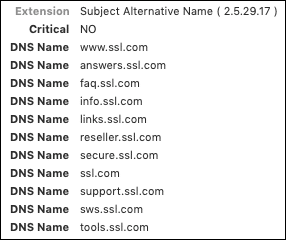

- Ngoài các trường trên, chứng chỉ X.509 v3 bao gồm một nhóm Phần mở rộng cung cấp thêm tính linh hoạt trong việc sử dụng chứng chỉ. Ví dụ: Tiêu đề Thay thế Tên phần mở rộng cho phép chứng chỉ được liên kết với nhiều danh tính. (Vì lý do này, chứng chỉ đa miền đôi khi được gọi là Chứng chỉ SAN). Trong ví dụ dưới đây, chúng ta có thể thấy rằng chứng chỉ thực sự bao gồm XNUMX tên miền phụ SSL.com khác nhau:

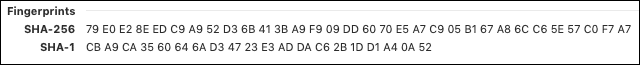

- Dấu vân tay hiển thị bên dưới, thông tin chứng chỉ trong Chrome không phải là một phần của chính chứng chỉ mà là các hàm băm được tính toán độc lập có thể được sử dụng để xác định duy nhất một chứng chỉ.

Chuỗi chứng chỉ

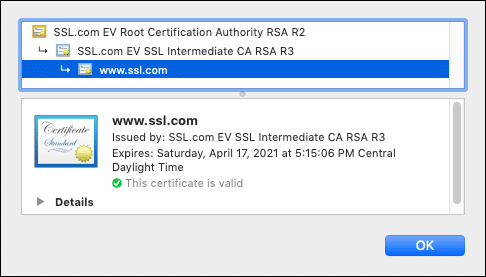

Vì cả lý do liên quan đến quản trị và bảo mật, chứng chỉ X.509 thường được kết hợp thành chuỗi để xác nhận. Như được hiển thị trong ảnh chụp màn hình từ Google Chrome bên dưới, SSL /TLS chứng chỉ cho www.ssl.com được ký bởi một trong các chứng chỉ trung gian của SSL.com, SSL.com EV SSL Intermediate CA RSA R3. Đổi lại, chứng chỉ trung gian được ký bởi gốc EV RSA của SSL.com:

Đối với các trang web đáng tin cậy công khai, máy chủ web sẽ cung cấp riêng thực thể cuối chứng chỉ, cộng với bất kỳ sản phẩm trung gian nào cần thiết để xác nhận. Chứng chỉ CA gốc với khóa công khai của nó sẽ được bao gồm trong hệ điều hành và / hoặc ứng dụng trình duyệt của người dùng cuối, dẫn đến hoàn chỉnh chuỗi tín thác.

Chuyển về đầu trangThời hạn hiệu lực của chứng chỉ

Chứng chỉ X.509 bao gồm các thời hạn hiệu lực được chỉ định bằng các ngày "Không hợp lệ trước" và "Không hợp lệ sau". Vì lý do bảo mật, thời hạn hiệu lực của chứng chỉ đã bị rút ngắn đáng kể theo thời gian.

Hiện tại, được công chúng tin cậy TLS Chứng chỉ có thời hạn hiệu lực tối đa là 398 ngày (khoảng 13 tháng). Tuy nhiên, ngành công nghiệp đang hướng tới thời hạn hiệu lực thậm chí còn ngắn hơn để cải thiện bảo mật. Vào tháng 2025 năm XNUMX, Diễn đàn CA/Trình duyệt đã phê duyệt một lịch trình sẽ giảm thời hạn hiệu lực tối đa cho TLS giấy chứng nhận đến 47 ngày, có hiệu lực từ ngày 15 tháng 2029 năm XNUMX.

Chứng chỉ vòng đời ngắn hơn loại bỏ nhiều mối lo ngại về bảo mật liên quan đến việc xâm phạm chứng chỉ, vì thời hạn hiệu lực ngắn này giúp giảm thiểu nguy cơ bị sử dụng sai mục đích. Các tổ chức sử dụng chứng chỉ ngắn hạn có thể không cần triển khai kiểm tra thu hồi truyền thống, vì chứng chỉ hết hạn đủ nhanh để hạn chế nguy cơ bị xâm phạm từ các khóa.

Thu hồi

Chứng chỉ X.509 phải được vô hiệu hóa trước khi “Không hợp lệ sau” ngày có thể bị thu hồi.

Cơ chế thu hồi chứng chỉ cho phép các cơ quan cấp chứng chỉ (CA) thông báo khi chứng chỉ không còn đáng tin cậy nữa, thường là do xâm phạm khóa, xâm phạm CA hoặc thay đổi trạng thái của chứng chỉ.

Danh sách thu hồi chứng chỉ (CRL)

Như được đề cập ở trên, RFC 5280 danh sách thu hồi chứng chỉ (CRL), là danh sách có dấu thời gian của các chứng chỉ đã bị thu hồi do CA công bố. CRL đã trở thành phương pháp được ưa chuộng để thu hồi chứng chỉ trong các trang web hiện đại. PKI.

Vào tháng Ba năm 2024, Diễn đàn CA/Browser đã cập nhật các Yêu cầu Cơ bản bắt buộc sử dụng CRL và tùy chọn sử dụng Giao thức Trạng thái Chứng chỉ Trực tuyến (OCSP) cho các cơ quan chứng nhận được công chúng tin cậy. Thay đổi này phản ánh sự công nhận của ngành rằng CRL mang lại những lợi thế đáng kể so với OCSP, đặc biệt là về quyền riêng tư của người dùng và hiệu quả vận hành.

Kiểm tra thu hồi hiện đại

Các trình duyệt và ứng dụng hiện tại sử dụng nhiều cách tiếp cận khác nhau để kiểm tra việc thu hồi:

- Điểm phân phối CRL (CDP): Trình duyệt tải xuống và lưu trữ CRL từ các URL được chỉ định trong phần mở rộng chứng chỉ

- Bộ CRLS: Một số trình duyệt sử dụng các tập dữ liệu nén có nguồn gốc từ CRL để kiểm tra thu hồi hiệu quả

- Ghim OCSP: Khi vẫn được hỗ trợ, máy chủ web có thể bao gồm các phản hồi OCSP trong TLS những cái bắt tay

- Chứng chỉ có thời hạn ngắn: Các tổ chức ngày càng sử dụng nhiều chứng chỉ có thời hạn hiệu lực rất ngắn (7-47 ngày) để giảm thiểu nhu cầu thu hồi

Để biết thêm thông tin về lịch sử gai góc của việc kiểm tra thu hồi và cách các trình duyệt hiện tại kiểm tra trạng thái thu hồi của chứng chỉ, vui lòng đọc các bài viết của chúng tôi, Tối ưu hóa tải trang: Đóng ghim OCSPvà Trình duyệt xử lý SSL bị thu hồi như thế nào /TLS Giấy chứng nhận?

Chuyển về đầu trangX.509 Câu hỏi thường gặp

H: Chứng chỉ X.509 là gì?A: X.509 là một định dạng chuẩn cho chứng chỉ khóa công khai, các tài liệu kỹ thuật số liên kết an toàn các cặp khóa mật mã với các danh tính như trang web, cá nhân hoặc tổ chức. RFC 5280 hồ sơ chứng chỉ X.509 v3, danh sách thu hồi chứng chỉ X.509 v2 (CRL), với các bản cập nhật gần đây trong RFC 9618 giải quyết những cải tiến trong việc xác thực chính sách.

H: Chứng chỉ X.509 được sử dụng để làm gì?A: Các ứng dụng phổ biến của chứng chỉ X.509 bao gồm SSL /TLS và HTTPS để duyệt web được xác thực và mã hóa, email đã ký và mã hóa qua S/MIME giao thức, ký mã, ký văn bản, xác thực khách hàngvà ID điện tử do chính phủ cấp. Chứng chỉ X.509 hiện đại dùng cho web thường có thời hạn hiệu lực lên tới 398 ngày, trong khi ngành đang chuyển sang thời hạn hiệu lực ngắn hơn (tối đa 47 ngày vào tháng 2029 năm XNUMX) để tăng cường bảo mật.

Cảm ơn bạn đã chọn SSL.com! Nếu bạn có bất kỳ câu hỏi nào, vui lòng liên hệ với chúng tôi qua email theo địa chỉ [email protected], gọi 1-877-SSL-SECUREhoặc chỉ cần nhấp vào liên kết trò chuyện ở dưới cùng bên phải của trang này. Bạn cũng có thể tìm thấy câu trả lời cho nhiều câu hỏi hỗ trợ phổ biến trong kiến thức cơ bản.Bài viết này hữu ích không?

Có Không Gửi Hủy bỏ Cảm ơn phản hồi của bạn!Từ khóa » Chứng Chỉ X509

-

X.509: Certificate được Sử Dụng Hàng Ngày. - Viblo

-

Các Phiên Bản Của Chứng Chỉ Số X.509 - CER.VN

-

X.509 – Wikipedia Tiếng Việt

-

Chứng Chỉ Khoá Công Khai X.509 | Lê Tôn Phát

-

Tìm Hiểu Chứng Chỉ Số X.509 (X.509 Certificates) - Tài Liệu Text

-

Định Nghĩa X.509 Certificate Là Gì?

-

Đề Tài Tìm Hiểu Về Giao Thức Chứng Thực X.509

-

Xác Thực Bằng Chứng Chỉ X.509 Phía Máy Chủ Với N1QL - HelpEx

-

Chứng Chỉ X509 được Sử Dụng để Mã Hóa Như Thế Nào

-

(PPT) An Ninh Mạng | Huong Dang

-

X.509 - Wiko

-

Sự Khác Biệt Giữa "chứng Chỉ ứng Dụng Khách" X.509 Và ... - Bảo Vệ

-

PKI – Phần 2.2 – Chứng Chỉ Số X.509 - Wind