Tấn Công DDoS Là Gì? Định Nghĩa, Phân Loại Và Cách Phòng Chống

Có thể bạn quan tâm

Tóm tắt nội dung

DDoS là gì?

DDoS là viết tắt của cụm từ Distributed Denial-of-Service hay Tấn công từ chối dịch vụ – Một dạng tấn công làm quá tải máy chủ, làm cho người dùng không thể truy cập website / ứng dụng.

Một cuộc tấn công DDoS thường được thực hiện một cách có chủ đích, nhắm vào các ứng dụng/website của công ty hoặc đối thủ nhằm đánh sập hệ thống hoặc bày tỏ sự đồng tình với một cá nhân, tổ chức nào đó.

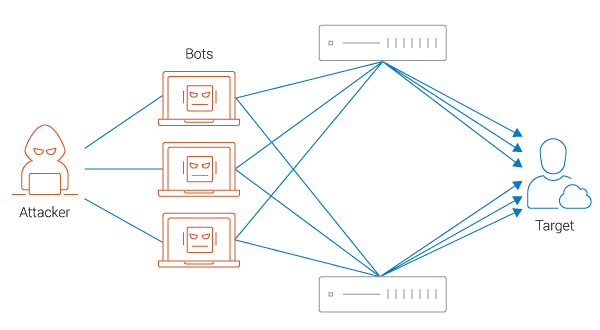

DDoS hoạt động như thế nào?

Một cuộc tấn công từ chối dịch vụ (DDoS) thường được phát động sau khi tin tặc thu tập và tổng hợp được một lượng tài nguyên cần thiết. Thường là từ các thiết bị IoT, máy tính cá nhân, máy chủ,…

Sau khi đã tổng hợp đủ tài nguyên, tin tặc sẽ điều hướng toàn bộ lưu lượng đó tới máy chủ mục tiêu với tuần suất cao, cùng với lượng truy cập sẵn có của website/ứng dụng sẽ làm quá tải băng thông, gây mất kết nối với máy chủ.

[>?] Có thể bạn quan tâm: Đối tượng của cuộc tấn công DDoS

Sự khác biệt giữa DDoS và DoS

DDoS có thể hiểu đơn giản là một cuộc tấn công DoS với quy mô lớn hơn nhiều, đồng thời cũng để lại hậu quả nghiêm trọng hơn gấp nhiều lần so với DoS.

>>> Mời bạn xem thêm: DoS là gì? DoS có gì khác DDoS?

Botnet

Botnet là cách phổ biến nhất để thực hiện một cuộc tấn công DDoS. Tin tặc sẽ xâm nhập, cài đặt một đoạn mã độc lên nhiều máy tính cá nhân khác nhau. Các máy tính đó cùng nhau tạo thành một mạng lưới, gọi là botnet. Sau đó tin tặc điều hướng toàn bộ lưu lượng từ botnet tới máy chủ bị tấn công.

Khi máy chủ tấn công phải xử lý số lượng yêu cầu lớn hơn khả năng xử lý, khi đó máy chủ sẽ ngừng kết nối thậm chí gây cháy nổ phần cứng.

>>> Xem chi tiết: Botnet là gì?

DDoS là gì: Dấu hiệu nhận biết

DDoS không phải lúc nào cũng có thể nhận ra ngay lập tức. Tuy nhiên bạn có thể chú ý một số dấu hiệu như:

- Website / ứng dụng tải chậm, vỡ giao diện

- Không thể truy cập website mặc dù các website khác vẫn truy cập được

- Website / ứng dụng mất kết nối mặc dù internet của bạn vẫn hoạt động

- Xuất hiện nội dung, hình ảnh, video bất thường

- Email bị spam hàng loạt tin rác…

Không phải lúc nào DDoS cũng có những dấu hiệu này, nhưng nếu bạn nhận thấy các vấn đề này xuất hiện lâu dài thì rất có thể website / ứng dụng của bạn đang bị DDoS. Một cuộc tấn công từ chối dịch vụ cũng có thể kéo dài trong vài tiếng tới vài tháng tuỳ vào mục đích và mức độ tấn công của tin tặc.

Các dạng tấn công DDoS phổ biến

Nếu phân loại theo kiểu tấn công, chúng ta có thể chia thành: Tấn công theo Volume hoặc Volumetric, tấn công giao thức (Protocol) và Tấn công tầng ứng dụng (Application). Nếu phân theo phương thức tấn công, chúng ta có các phương thức phổ biến sau:

Ping of Death

Trong một cuộc tấn công Ping of Death (POD), kẻ tấn công sẽ gửi nhiều ping đến một máy tính. Các cuộc tấn công POD sử dụng các gói được thao tác để gửi các gói đến mạng có gói IP lớn hơn độ dài gói tối đa. Các gói không hợp pháp này được gửi dưới dạng các đoạn. Khi mạng của nạn nhân cố gắng tập hợp lại các gói tài nguyên mạng này đã được sử dụng hết, chúng sẽ không khả dụng với các gói hợp pháp. Điều này làm cho mạng mục tiêu dừng lại và ngừng hoạt động hoàn toàn.

UDP Floods

Tấn công UDP là một cuộc tấn công DDoS làm ngập mạng nạn nhân với các gói Giao thức Dữ liệu Người dùng (UDP). Cuộc tấn công hoạt động bằng cách làm ngập các cổng trên máy chủ từ xa để máy chủ tiếp tục tìm kiếm một ứng dụng đang lắng nghe tại cổng. Khi máy chủ phát hiện ra rằng không có ứng dụng nào, máy chủ sẽ trả lời bằng một gói thông báo rằng không thể truy cập được đích. Điều này tiêu tốn tài nguyên mạng và có nghĩa là các thiết bị khác không thể kết nối đúng cách.

Ping Flood

Giống như một cuộc tấn công lũ lụt UDP, một cuộc tấn công lũ lụt ping sử dụng ICMP Echo Request hoặc các gói ping để làm trật bánh dịch vụ của mạng. Kẻ tấn công gửi các gói tin này một cách nhanh chóng mà không cần đợi trả lời nhằm cố gắng làm cho mạng mục tiêu không thể truy cập được thông qua bạo lực. Các cuộc tấn công này đặc biệt đáng lo ngại vì băng thông được tiêu thụ theo cả hai cách với các máy chủ bị tấn công đang cố gắng trả lời bằng các gói ICMP Echo Reply của riêng chúng. Kết quả cuối cùng là giảm tốc độ trên toàn bộ mạng.

SYN Flood

Các cuộc tấn công SYN Flood là một kiểu tấn công DoS khác trong đó kẻ tấn công sử dụng trình tự kết nối TCP để làm cho mạng của nạn nhân không khả dụng. Kẻ tấn công gửi các yêu cầu SYN đến mạng của nạn nhân, sau đó phản hồi bằng phản hồi SYN-ACK. Sau đó, người gửi phải trả lời bằng phản hồi ACK nhưng thay vào đó, kẻ tấn công không phản hồi (hoặc sử dụng địa chỉ IP nguồn giả mạo để gửi yêu cầu SYN thay thế). Mọi yêu cầu không được trả lời sẽ chiếm tài nguyên mạng cho đến khi không có thiết bị nào có thể kết nối.

Slowloris

Slowloris là một loại phần mềm tấn công DDoS ban đầu được phát triển bởi Robert Hansen hoặc RSnake để đánh sập các máy chủ web. Một cuộc tấn công Slowloris xảy ra khi kẻ tấn công gửi một phần các yêu cầu HTTP mà không có ý định hoàn thành chúng. Để giữ cho cuộc tấn công tiếp tục, Slowloris định kỳ gửi tiêu đề HTTP cho mỗi yêu cầu để giữ cho tài nguyên của mạng máy tính được ràng buộc. Điều này tiếp tục cho đến khi máy chủ không thể tạo thêm bất kỳ kết nối nào nữa. Hình thức tấn công này được những kẻ tấn công sử dụng vì nó không yêu cầu bất kỳ băng thông nào.

HTTP Flood

Trong một cuộc tấn công HTTP Flood, kẻ tấn công yêu cầu người dùng HTTP GET hoặc POST khởi động một cuộc tấn công trên một máy chủ web hoặc ứng dụng riêng lẻ. HTTP lũ là một cuộc tấn công Lớp 7 và không sử dụng các gói không đúng định dạng hoặc giả mạo. Những kẻ tấn công sử dụng kiểu tấn công này vì chúng yêu cầu ít băng thông hơn các cuộc tấn công khác để đưa mạng của nạn nhân ra khỏi hoạt động.

Zero-Day Attacks

Các cuộc tấn công Zero-Day là các cuộc tấn công khai thác các lỗ hổng chưa được phát hiện. Đây là một thuật ngữ chung cho các cuộc tấn công có thể phải đối mặt trong tương lai. Những kiểu tấn công này có thể đặc biệt tàn khốc vì nạn nhân không có cách cụ thể nào để chuẩn bị cho chúng trước khi trải qua một cuộc tấn công trực tiếp.

Cách chống cuộc tấn công DDoS

Ngay cả khi bạn nhận biết được dấu hiệu website / ứng dụng đang bị DDoS thì việc tránh các cuộc tấn công từ chối dịch vụ cũng rất khó khăn do quy mô các cuộc tấn công ngày càng lớn, kỹ thuật tấn công ngày càng tinh vi.

Hơn nữa trong một số trường hợp, bạn không thể phân biệt được đâu là DDoS và đâu là lưu lượng hợp lệ chẳng hạn như khi doanh nghiệp tung ra các chương trình khuyến mại, khi này lưu lượng tăng đột biến, có dấu hiệu không khác gì một cuộc tấn công.

>>> Xem chi tiết: Cách chống DDoS miễn phí hiệu quả nhất

Giảm thiểu hậu quả DDoS

Để giảm thiểu hậu quả do DDoS để lại, một doanh nghiệp nên có sẵn các phương án dự phòng trước khi một cuộc tấn công diễn ra.

Chủ động đánh giá rủi ro

Các công ty, tổ chức nên chủ động đánh giá rủi ro để biết rõ về ưu điểm, nhược điểm trên hệ thống của mình. Từ đó đưa ra các lựa chọn phù hợp nhất để khắc phục yếu điểm.

Mặc dù để hiểu thấu đáo hệ thống cần một quá trình lâu dài và trải qua các sự cố bất ngờ. Tuy nhiên việc ghi chép lại và chủ động đánh giá rủi ro thường xuyên sẽ giúp doanh nghiệp hạn chế được hậu quả của các cuộc tấn công DDoS về lâu dài.

Phân loại lưu lượng

Nếu nhận thấy máy chủ của bạn đang bị tấn công, một trong những điều đầu tiên cần làm đó là xác định nguồn lưu lượng bất thường. Việc xác định và phân loại lưu lượng thường cần tới các kỹ sư có chuyên môn xử lý.

Sử dụng “Black Hole”

Đây là chiến lược tạo ra một “hố đen”, tức là chuyển hướng tất cả lưu lượng (cả người dùng thực và botnet) vào một nơi để tránh gây tổn hại cho máy chủ chính.

Tuy nhiên, đây chỉ là giải pháp mang tính chữa cháy. Bởi khi đó kể cả các khách hàng của bạn cũng sẽ bị chuyển vào “hố đen” dẫn tới nhiều hậu quả hơn là hiệu quả.

Giới hạn truy cập (Rate Limit)

Một cách khác để giảm thiểu hậu quả của các cuộc tấn công DDoS là giới hạn số lượng yêu cầu mà máy chủ có thể chấp nhận trong một khung thời gian cụ thể. Điều này nói chung là không đủ để chống lại một cuộc tấn công phức tạp, nhưng có thể đóng vai trò là một phương án bổ sung cho chiến lược phòng chống DDoS tổng thể.

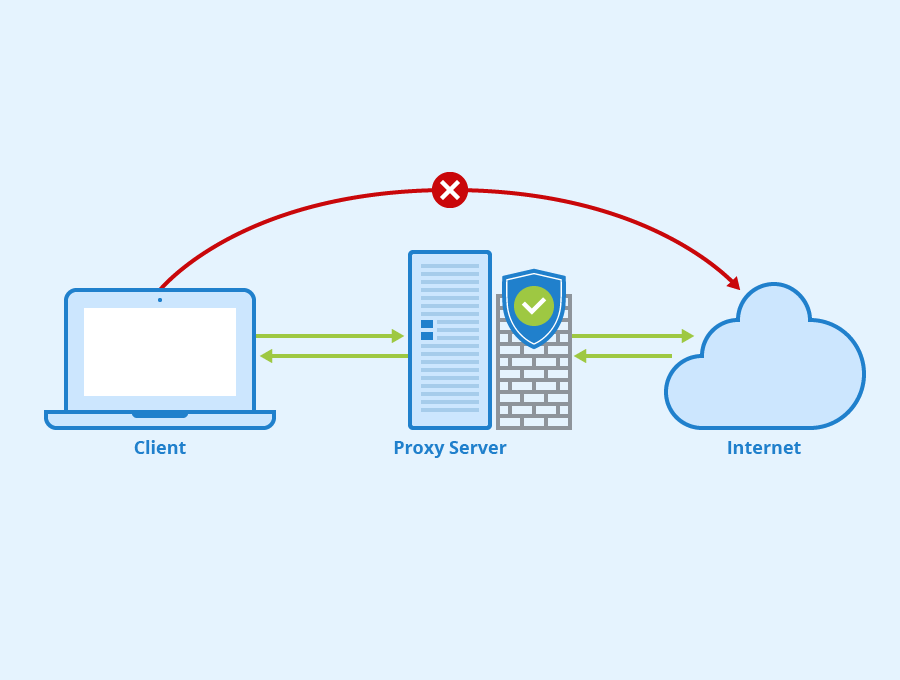

Tường lửa (Firewall)

Để giảm bớt tác động của DDoS trên tầng ứng dụng (Layer 7) thì việc sử dụng tường lửa (Web Application Firewall – WAF) là một lựa chọn phổ biến và hiệu quả.

Firewall giúp lọc các yêu cầu truy cập dựa trên một số nguyên tắc, quy luật (rules) nhất định được đặt ra dựa trên kinh nghiệm và hoạt động cụ thể của từng websites.

Mời bạn tham khảo: Dịch vụ chống DDoS website

Giải pháp chống DDoS toàn diện

Giải pháp chống DDoS hoàn hảo là tổ hợp tất cả các yếu tố giúp bạn giám sát và phòng thủ các cuộc tấn công DDoS phức tạp nhất.

Tại Antiddos.vn, chúng tôi cung cấp dịch vụ chống DDoS dành cho mọi doanh nghiệp. Mời bạn tham khảo thêm:

- Dịch vụ chống DDoS website

- Dịch vụ chống DDoS game

- Dịch vụ chống DDoS server

- Dịch vụ chống DDoS VPS

CÂU HỎI THƯỜNG GẶP

DDoS là gì?DDoS là viết tắt của cụm từ Distributed Denial-of-Service hay Tấn công từ chối dịch vụ – Một dạng tấn công làm quá tải máy chủ, làm cho người dùng không thể truy cập website / ứng dụng.

Sự khác biệt giữa DDoS và DoSDDoS có thể hiểu đơn giản là một cuộc tấn công DoS với quy mô lớn hơn nhiều, đồng thời cũng để lại hậu quả nghiêm trọng hơn gấp nhiều lần so với DoS.

BẠN CÓ THỂ QUAN TÂM

UDP Flood là gì? Cách phòng chống tấn công UDP hiệu quả

UDP Flood là gì? Cách phòng chống tấn công UDP hiệu quả  Số liệu DDoS cuối 2023 – 2024: Tiền số tiếp tục là mục tiêu bị tấn công nhiều nhất

Số liệu DDoS cuối 2023 – 2024: Tiền số tiếp tục là mục tiêu bị tấn công nhiều nhất  Ứng dụng Trí Tuệ Nhân Tạo (AI) trong chống tấn công DDoS

Ứng dụng Trí Tuệ Nhân Tạo (AI) trong chống tấn công DDoS Từ khóa » Ddos Attack Là Gì

-

DDoS Là Gì? Tất Tần Tật Những điều Người Dùng Nên Biết Về Tấn Công ...

-

Tấn Công Từ Chối Dịch Vụ (DDoS) Là Gì? Giải Pháp Giảm Thiểu DDoS ...

-

DDoS Attack Là Gì? Cách Phòng Chống Tấn Công DDoS Hiệu Quả Nhất

-

Tấn Công Từ Chối Dịch Vụ – Wikipedia Tiếng Việt

-

Tấn Công Từ Chối Dịch Vụ DoS Và DDoS Là Gì? Tác Hại Của Chúng Ra ...

-

DDoS Attack Là Gì Và Cách để Ngăn Chặn Các Hình Thức | Vnetwork JSC

-

DDos/Dos Là Gì? Cách Phòng Chống Tấn Công DDos - Wiki Mắt Bão

-

DDoS Là Gì? Phân Biệt Tấn Công Từ Chối Dịch Vụ DoS Và DDoS

-

DDOS Là Gì? Giải Pháp Giảm Thiểu DDoS Attack Từ Chối Dịch Vụ

-

DDoS Là Gì? Tìm Hiểu Về Tấn Công Từ Chối Dịch Vụ Phân Tán - Vietnix

-

Tấn Công Từ Chối Dịch Vụ DOS Và DDOS (Phần 1) - DIGISTAR

-

DoS, DDoS Là Gì? Nhận Biết, Ngăn Chặn Tấn Công Từ Chối Dịch Vụ

-

DDOS Là Gì? Tất Tần Tật Về Tấn Công Từ Chối Dịch Vụ Trên Internet

-

DDoS - Viblo

-

DDos/Dos Là Gì? Giải Pháp Phòng Chống Tấn Công DDos - Tenten

-

Dos Là Gì? Tìm Hiểu Về Tấn Công Từ Chối Dịch Vụ Dos Và DdoS

-

[PDF] NGHIÊN CỨU VỀ SỰ PHÁT TRIỂN CỦA TẤN CÔNG DDOS TRONG ...